Polska finalizuje proces wdrażania unijnej dyrektywy NIS2, która ustanowi nowy standard ochrony cyfrowej w kraju. Jak podaje portal WPN, planowane zmiany obejmą niemal 42 tysiące organizacji — zarówno publicznych, jak i prywatnych — nakładając na nie szereg wymogów dotyczących bezpieczeństwa systemów informacyjnych.

Kompleksowy system zarządzania bezpieczeństwem informacji – nowy standard działania

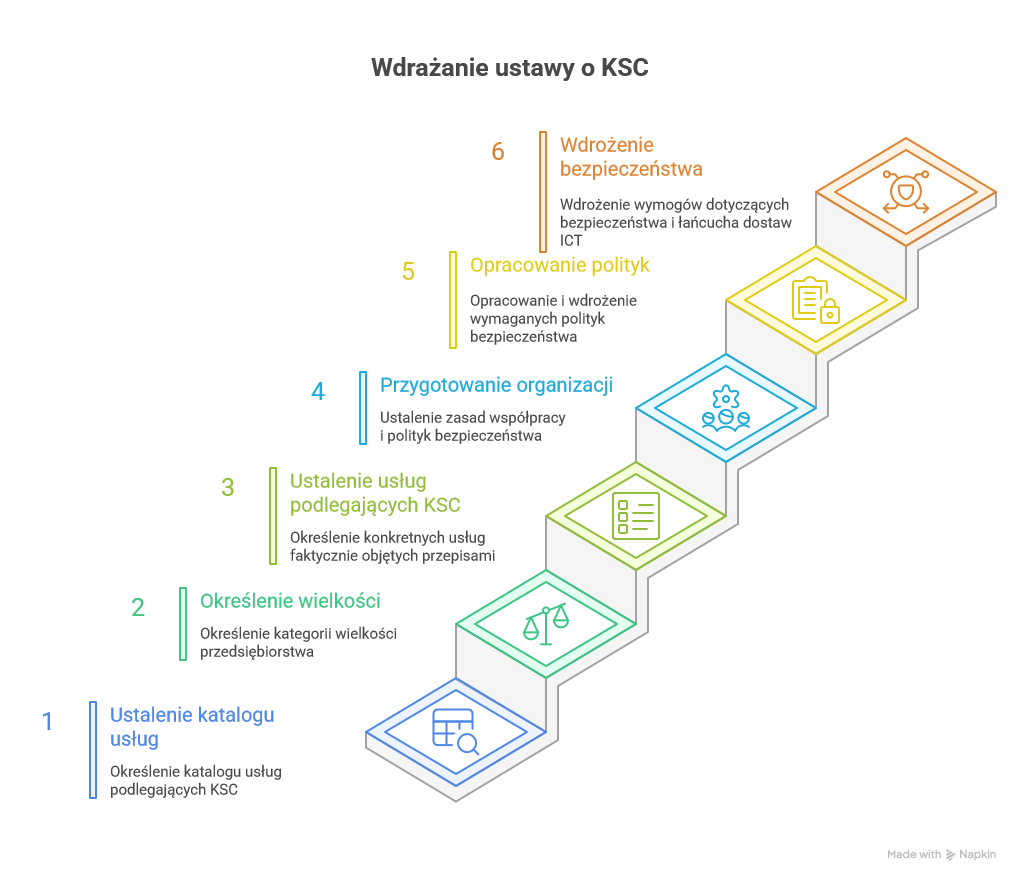

Etap 1: Ustalenie katalogu usług podlegających KSC

Pierwszym krokiem jest dokładne określenie, jakie usługi świadczone przez przedsiębiorcę mogą podlegać obowiązkom wynikającym z KSC. To fundament całego procesu – dopiero znając listę usług, można ocenić, jakie przepisy i obowiązki będą miały zastosowanie.

Podmioty nowo objęte regulacją będą miały:

- 3 miesiące od wejścia w życie ustawy na złożenie wniosku rejestracyjnego,

- 6 miesięcy na wdrożenie wszystkich wymaganych środków cyberbezpieczeństwa.

Uwaga: Podmioty, które już w momencie wejścia ustawy w życie spełniają kryteria uznania za podmiot kluczowy lub ważny (w tym przedsiębiorcy telekomunikacyjni, dostawcy usług zaufania, podmioty publiczne i krytyczne), będą wpisywane do wykazu przez Ministra Cyfryzacji z urzędu. Otrzymają oni wezwanie do uzupełnienia określonych danych zgodnie z harmonogramem ogłoszonym w komunikacie.

⚠️ Błędna samoocena może skutkować karą, a sporne przypadki mogą trafić nawet do Trybunału Sprawiedliwości Unii Europejskiej.

Etap 2: Ustalenie wielkości przedsiębiorstwa (zgodnie z GBER)

Drugim etapem jest określenie kategorii wielkości przedsiębiorstwa.

Uwaga: należy stosować definicje z unijnego rozporządzenia GBER, a nie z Prawa przedsiębiorców.

W niektórych typach usług status podmiotu kluczowego lub ważnego zależy właśnie od wielkości przedsiębiorstwa, dlatego prawidłowa kwalifikacja jest kluczowa.

Etap 3: Ustalenie, które usługi faktycznie podlegają KSC

Po połączeniu informacji z etapu 1 i 2 można określić, które konkretne usługi będą objęte KSC. Dopiero wtedy możliwe jest rozpoczęcie faktycznego procesu wdrażania wymogów.

Etap 4: Przygotowanie organizacji do nowych obowiązków

Wdrożenie KSC oznacza konieczność przygotowania wewnętrznego – i to często dość głębokiego. W tym etapie organizacja musi m.in.:

- ustalić zasady współpracy z organami państwowymi,

- stworzyć lub zaktualizować polityki i procedury bezpieczeństwa,

- przypisać pracowników do konkretnych ról i obowiązków.

Etap 5: Opracowanie i wdrożenie wymaganych polityk i procedur

Część obowiązków jest opisana w KSC, m.in.:

- polityka stosowania kryptografii,

- polityka kontroli dostępu,

- polityka weryfikacji danych dla usług rejestracji domen.

Inne obowiązki nie są wskazane bezpośrednio, ale wynikają z innych przepisów — np.:

- procedura wdrożenia polecenia zabezpieczającego.

Etap 6: Wdrożenie wymogów dotyczących bezpieczeństwa i łańcucha dostaw ICT

System zarządzania bezpieczeństwem informacji musi obejmować:

- bezpieczeństwo w procesie nabywania, rozwoju, utrzymania i eksploatacji systemów informacyjnych, w tym testowanie,

- bezpieczeństwo i ciągłość łańcucha dostaw ICT – produktów, usług i procesów ICT, od których zależy świadczenie usług.

Przepisy nie precyzują wprost, że przedsiębiorcy telekomunikacyjni muszą mieć np.:

- procedurę doboru dostawców ICT,

- rejestr dostawców ICT,

- rejestr aktywów ICT.

Kluczowe elementy systemu zarządzania bezpieczeństwem

Organizacje objęte regulacją będą musiały wdrożyć kompleksowy system zarządzania bezpieczeństwem informacji w odniesieniu do systemów informatycznych wykorzystywanych w procesach wpływających na świadczenie usług. Obejmuje to między innymi:

☑ Ocenę i zarządzanie ryzykiem

Konieczna będzie identyfikacja potencjalnych zagrożeń. Organizacje muszą określić, jakie zdarzenia mogą zakłócić działalność lub spowodować straty – na przykład błędnie wysłany e-mail z danymi poufnymi może ułatwić atak hakerski.

☑ Regularne szkolenia pracowników

Szkolenia z cyberbezpieczeństwa i cyberhigieny będą obowiązkowe dla osób zarządzających oraz personelu mającego wpływ na bezpieczeństwo organizacji.

☑ System monitorowania i wykrywania incydentów

Firmy będą musiały ciągle monitorować swoje systemy informatyczne, wykorzystując między innymi specjalistyczne narzędzia typu SIEM. W przypadku wystąpienia incydentu konieczna będzie jego ocena pod kątem powagi i obowiązku zgłoszenia – kwalifikacja zależy m.in. od liczby dotkniętych użytkowników oraz wysokości poniesionych strat.

☑ Bezpieczeństwo łańcucha dostaw ICT

Nowością w stosunku do obecnych regulacji KSC jest wymóg weryfikacji bezpieczeństwa łańcucha dostaw produktów, usług i procesów technologii informacyjno-komunikacyjnych. Przedsiębiorstwa będą musiały oceniać zarówno dostawców, jak i ich produkty.

Właściwe przygotowanie organizacji wymaga stworzenia kompleksowej dokumentacji obejmującej między innymi:

- procedurę doboru dostawcy ICT,

- rejestr dostawców ICT,

- rejestr aktywów ICT,

- kryteria wyboru dostawców i zasady zawierania umów,

- wymogi bezpieczeństwa dla nabywanych produktów i usług ICT,

- wymogi dotyczące aktualizacji zabezpieczeń w całym cyklu życia produktów ICT.

☑ Utworzenie dedykowanego działu

W strukturze organizacji konieczne będzie wyodrębnienie lub utworzenie działu odpowiedzialnego za zarządzanie cyberbezpieczeństwem.

System teleinformatyczny S46

Kluczową rolę w funkcjonowaniu nowego systemu cyberbezpieczeństwa będzie odgrywał system teleinformatyczny S46, prowadzony przez ministra właściwego do spraw informatyzacji. Zgodnie z projektem nowelizacji, S46 ma stać się głównym środkiem komunikacji pomiędzy podmiotami krajowego systemu cyberbezpieczeństwa.

Obowiązek korzystania z systemu S46

Podmioty kluczowe i ważne będą zobowiązane do korzystania z systemu S46 w terminie 14 dni od dokonania wpisu do wykazu. Nieprzestrzeganie tego obowiązku narazi organizację (oraz jej organy zarządzające) na karę pieniężną.

System będzie wykorzystywany do wymiany informacji zarówno operacyjnych, jak i organizacyjnych, w tym:

- Wczesne ostrzeżenie o incydencie poważnym – nie później niż w ciągu 24 godzin od momentu jego wykrycia,

- Zgłoszenie incydentu poważnego – niezwłocznie, nie później niż w ciągu 72 godzin od wykrycia,

- Sprawozdania z obsługi incydentu: okresowe (na wniosek CSIRT), końcowe (w ciągu miesiąca od zgłoszenia) oraz z postępu obsługi,

- Informacje o cyberzagrożeniach, podatnościach, potencjalnych zdarzeniach, technikach i procedurach bezpieczeństwa,

- Wnioski o wpis, zmianę wpisu lub wykreślenie z wykazu podmiotów kluczowych i ważnych,

- Zgłoszenia naruszeń ochrony danych osobowych (RODO).

Wymagania techniczne

Minister właściwy do spraw informatyzacji udostępni w Biuletynie Informacji Publicznej minimalne wymagania techniczne i funkcjonalne korzystania z systemu S46. Podmioty będą miały 3 miesiące od ich udostępnienia na zapewnienie zgodności.

Uwierzytelnienie do systemu S46 ma następować za pomocą:

- środka identyfikacji elektronicznej z systemu przyłączonego do węzła krajowego, lub

- środka z notyfikowanego systemu identyfikacji elektronicznej, lub

- danych weryfikowanych kwalifikowanym certyfikatem podpisu elektronicznego.

Minister będzie także udostępniał w BIP wykaz usług świadczonych przez podmioty kluczowe i ważne, stosowany w systemie S46.

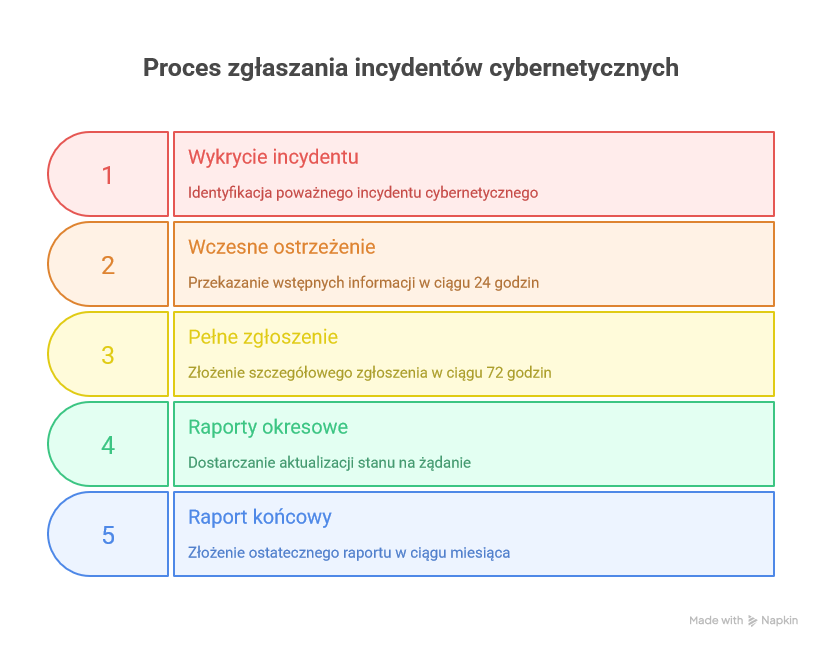

Obowiązki dotyczące zgłaszania incydentów

1. Zgłaszanie poważnych incydentów

Każde państwo członkowskie musi dopilnować, aby podmioty kluczowe i ważne niezwłocznie zgłaszały swojemu CSIRT-owi lub właściwemu organowi każdy incydent, który w istotny sposób wpływa na świadczenie ich usług.

W razie potrzeby podmioty te powinny również jak najszybciej poinformować swoich klientów, jeśli incydent może negatywnie odbić się na świadczonych usługach.

Zgłoszenie musi zawierać informacje, które pozwolą CSIRT lub właściwemu organowi określić, czy incydent może mieć skutki transgraniczne. Samo zgłoszenie nie zwiększa odpowiedzialności podmiotu.

Jeśli incydent został zgłoszony organowi, organ ten ma obowiązek przekazać informację dalej do CSIRT.

W przypadku incydentów międzysektorowych lub transgranicznych właściwy punkt kontaktowy państwa również musi otrzymać kluczowe dane dotyczące zgłoszenia.

2. Informowanie odbiorców usług o zagrożeniach

Państwa członkowskie muszą także zapewnić, aby podmioty kluczowe i ważne jak najszybciej ostrzegały swoich odbiorców, jeśli pojawi się poważne zagrożenie cybernetyczne, które może ich dotyczyć.

Informacja powinna obejmować:

- możliwe konsekwencje,

- rekomendowane działania, jakie odbiorcy mogą podjąć,

- a jeśli to zasadne — również opis samego zagrożenia.

3. Kiedy incydent uznaje się za poważny?

Incydent jest klasyfikowany jako „poważny”, jeśli:

a) wywołał lub może wywołać poważne zakłócenia w działaniu usług albo istotne straty finansowe podmiotu, lub

b) wpłynął lub może wpłynąć na inne osoby — zarówno fizyczne, jak i prawne — powodując znaczące szkody materialne lub niematerialne.

Terminy i zakres zgłoszeń

Państwa członkowskie muszą zagwarantować, że zgłoszenia odbywają się według określonych zasad:

a) Wczesne ostrzeżenie — maks. 24 godziny

W ciągu 24 godzin od wykrycia poważnego incydentu podmiot musi przekazać wstępną informację (tzw. early warning).

Powinno ono zawierać m.in.:

- możliwy charakter incydentu (np. działanie przestępcze),

- informację, czy incydent może mieć skutki transgraniczne.

b) Pełne zgłoszenie — maks. 72 godziny

W ciągu 72 godzin trzeba przesłać właściwe zgłoszenie incydentu, z uzupełnieniem danych z wczesnego ostrzeżenia oraz wstępną oceną skali i skutków incydentu.

c) Raporty okresowe

Na prośbę CSIRT lub organu — podmiot musi przekazywać aktualizacje stanu obsługi incydentu.

d) Raport końcowy — maks. 1 miesiąc po zgłoszeniu

Ostateczne sprawozdanie musi zawierać:

- szczegółowy opis incydentu oraz jego skutków,

- prawdopodobną przyczynę lub rodzaj zagrożenia, które go wywołały,

- zastosowane oraz planowane działania naprawcze i ograniczające ryzyko,

- informacje o ewentualnych skutkach transgranicznych.

Koszty i terminy: wyzwanie dla nieprzygotowanych organizacji

Zróżnicowany poziom przygotowania przedsiębiorstw

Specjaliści zgodnie oceniają, że polskie firmy są na bardzo różnym etapie przygotowań do wdrożenia nowych wymogów. Dyrektywa NIS2 obejmuje bowiem wiele sektorów – od średnich i dużych przedsiębiorstw, aż po mikroprzedsiębiorców i małych przedsiębiorców, szczególnie w sektorze infrastruktury cyfrowej.

Cyberbezpieczeństwo to nie tylko technologia

Wiele firm błędnie zakłada, że cyberbezpieczeństwo to wyłącznie kwestia zakupu odpowiedniego oprogramowania do monitorowania systemów lub zatrudnienia wyspecjalizowanego podmiotu zewnętrznego. Tymczasem sednem dyrektywy NIS2 jest kompleksowa zmiana sposobu działania przedsiębiorstwa, która ma zapewnić odpowiednio wysoki poziom ochrony cyfrowej. Nie wystarczy ograniczyć się do inwestycji w sprzęt i programy – konieczne jest przebudowanie procesów, procedur i kultury organizacyjnej w zakresie bezpieczeństwa informacji.

Szacunkowe koszty dostosowania

Struktura przewidywanych wydatków obejmuje wiele aspektów opisanych poniżej.

Systemy IT i oprogramowanie zabezpieczające

Podstawowym wydatkiem będzie zakup lub aktualizacja systemów informatycznych, w tym zaawansowanych rozwiązań zabezpieczających. Koszty mogą się wahać od kilkudziesięciu tysięcy złotych dla małych firm do kwot liczonych w milionach dla dużych korporacji.

Szkolenia pracowników

Inwestycje w podnoszenie kompetencji personelu z zakresu cyberbezpieczeństwa stanowią kolejny istotny element kosztów. Szkolenia są niezbędne, aby pracownicy mogli skutecznie zarządzać systemami i odpowiednio reagować na incydenty.

Cykliczne audyty bezpieczeństwa

Nowy obowiązek regularnego przeprowadzania audytów (dla podmiotów kluczowych) będzie dodatkowym, stałym wydatkiem w budżecie organizacji.

Czas – główny czynnik sukcesu

Największym problemem może jednak okazać się czas. Organizacje, które dotychczas nie podlegały przepisom KSC, stoją przed szczególnie trudnym zadaniem. Eksperci ostrzegają, że wdrożenie całościowej polityki cyberbezpieczeństwa od podstaw w zaledwie 6 miesięcy może być niewykonalne. Projekt ustawy nie przewiduje możliwości przedłużenia okresu przejściowego.

Podmioty kluczowe będą miały natomiast 24 miesiące na przeprowadzenie pierwszego audytu zewnętrznego. Kolejne audyty będą wymagane co najmniej raz na 3 lata – co stanowi złagodzenie w porównaniu do wcześniejszej propozycji audytów co 2 lata.

Normy ISO a wymogi KSC – kluczowe różnice

Istotne jest, aby organizacje zdawały sobie sprawę, że wdrożenie norm ISO dotyczących cyberbezpieczeństwa nie jest równoznaczne ze spełnieniem wymogów KSC. Normy ISO stanowią ogólne wytyczne, natomiast NIS2 i KSC są przepisami prawnymi, które wiążą się z konkretnymi i surowymi sankcjami.

Wdrożenie norm ISO można uznać za krok w dobrym kierunku, lecz nie za gwarancję zgodności z przepisami. Konieczne jest zmodyfikowanie struktury organizacji w sposób, który nie tylko spełni wymogi KSC, ale jednocześnie zapewni zgodność i spójność z innymi obowiązującymi regulacjami, takimi jak Prawo komunikacji elektronicznej, ustawa o zwalczaniu nadużyć w komunikacji elektronicznej czy RODO.

Konsekwencje nieprzestrzegania przepisów

Kary finansowe

Polska implementacja dyrektywy NIS2 przewiduje znacznie surowsze sankcje niż wymagane minimum unijne. Podczas gdy dyrektywa NIS2 określa maksymalne kary na poziomie:

- 10 mln euro (około 42 mln zł) lub 2% przychodów rocznych dla podmiotów kluczowych,

- 7 mln euro (około 30 mln zł) lub 1,4% przychodów rocznych dla podmiotów ważnych,

polska ustawa o krajowym systemie cyberbezpieczeństwa (KSC) wprowadza dodatkową kategorię naruszeń zagrożonych karą do 100 mln zł.

Kiedy może zostać nałożona kara do 100 mln zł?

Tak wysoka sankcja może zostać zastosowana w przypadku naruszenia przepisów, które skutkuje bezpośrednim i istotnym zagrożeniem dla:

- obronności kraju,

- bezpieczeństwa narodowego,

- bezpieczeństwa i porządku publicznego,

- życia i zdrowia obywateli,

- lub gdy prowadzi do poważnych szkód majątkowych bądź znacznych zakłóceń w świadczeniu usług.

Ministerstwo Cyfryzacji uzasadnia takie rozwiązanie podwyższonym poziomem zagrożenia w cyberprzestrzeni.

Kary okresowe

Oprócz sankcji jednorazowych, polski ustawodawca wprowadza także kary dzienne – mechanizm dopuszczany przez dyrektywę, choć przez nią niewymagany. Kary te mogą wynosić:

- od 500 zł do 100 000 zł za każdy dzień zwłoki w wykonaniu nakazu organu nadzorującego.

Kara okresowa może zostać nałożona między innymi za:

- niewykonanie polecenia dotyczącego obsługi incydentu,

- brak realizacji nakazu zaprzestania naruszania przepisów,

- zaległości w organizacji szkoleń z cyberhigieny dla pracowników,

- brak implementacji zaleceń wydanych przez organ nadzoru.

Natychmiastowa wykonalność

Polska ustawa przewiduje możliwość nadania rygoru natychmiastowej wykonalności decyzjom administracyjnym – przepis, którego dyrektywa NIS2 nie wspomina.

W praktyce oznacza to:

- obowiązek natychmiastowej realizacji polecenia organu nadzoru,

- brak możliwości odwołania się przed wykonaniem decyzji,

- zastosowanie w przypadkach, gdy wymaga tego ochrona bezpieczeństwa lub porządku publicznego.

Rygor natychmiastowej wykonalności może dotyczyć części lub całości wydanej decyzji, co daje organom nadzoru skuteczne narzędzie do szybkiego reagowania na zagrożenia cyberbezpieczeństwa.

Głosy ekspertów

Zdania specjalistów na temat zaostrzonych kar są podzielone. Część prawników wskazuje, że takie rozwiązanie może być formą nadregulacji wykraczającej poza unijne standardy. Z drugiej strony, eksperci przypominają, że doświadczenia z poprzednią dyrektywą NIS1 pokazują, iż organy regulacyjne rzadko sięgały po maksymalne sankcje.

Kluczowe znaczenie będzie miała polityka stosowania kar przez organ cyberbezpieczeństwa. Ważne, by organizacje miały możliwość naprawy uchybień, zanim zostaną ukarane. Priorytetem powinno być budowanie świadomości, że wdrażanie rozwiązań z zakresu cyberbezpieczeństwa leży w interesie samych podmiotów, a nie tylko wynika z obawy przed sankcjami.

Jak Doradcy365 mogą wspierać Twoją organizację? 💼

Przygotowanie się do wymogów dyrektywy NIS2 to złożony proces wymagający zarówno wiedzy prawnej, jak i kompetencji technicznych. Doradcy365 oferują profesjonalne wsparcie na każdym etapie dostosowania do nowych regulacji.

Szkolenie z cyberhigieny

W odpowiedzi na rosnące potrzeby rynku, Doradcy365 wprowadzają dedykowane szkolenie z cyberhigieny. Program jest skierowany zarówno do kadry zarządzającej, jak i pracowników, którzy na co dzień wpływają na bezpieczeństwo organizacji.

Szkolenie obejmuje praktyczne aspekty bezpiecznego działania w cyberprzestrzeni, rozpoznawania zagrożeń oraz reagowania na potencjalne incydenty. Uczestnicy poznają najlepsze praktyki w zakresie ochrony danych, zasady bezpiecznego korzystania z systemów informatycznych oraz procedury postępowania w przypadku wykrycia nieprawidłowości.

Szkolenia z cyberhigieny to nie tylko wymóg prawny – to inwestycja w świadomość zespołu i realne podniesienie poziomu bezpieczeństwa całej organizacji.

Skontaktuj się z nami, aby dowiedzieć się więcej o planowanych szkoleniach i innych formach wsparcia w zakresie cyberbezpieczeństwa.

Nie czekaj do ostatniej chwili ⏰

Chociaż przepisy najprawdopodobniej wejdą w życie w przyszłym roku, eksperci podkreślają, że warto rozpocząć przygotowania już dziś.

Większość działań, które organizacje będą musiały wdrożyć — takich jak analiza ryzyka, opracowanie dokumentacji, zwiększanie świadomości pracowników czy uruchamianie procesów inwestycyjnych — można realizować niezależnie od ewentualnych drobnych zmian w treści przepisów podczas prac parlamentarnych.

Należy jednak pamiętać, że obecnie nie można jeszcze zgłosić organizacji do systemu zarządzania cyberbezpieczeństwem S46. Ponadto niektóre podmioty będą musiały poczekać na przepisy wykonawcze, które precyzują, jakie incydenty w ich sektorach będą traktowane jako poważne i podlegać obowiązkowi zgłoszenia.

Zadbaj o bezpieczeństwo swojej organizacji i uniknij wysokich kar — postaw na fachowe doradztwo oraz praktyczne wsparcie przy wdrażaniu dyrektywy NIS2.

Skorzystaj z naszej pomocy już dziś i uzyskaj wsparcie.

Skorzystaj z naszej pomocy już dziś i uzyskaj wsparcie.

Masz więcej pytań? Zapraszamy do kontaktu!

Opracowanie eksperckie przygotowane przez zespół Doradcy365.

Artykuł ma charakter informacyjno-edukacyjny i może zawierać odniesienia do usług oferowanych przez Doradcy365 w kontekście omawianych zagadnień.

Artykuł został przygotowany z wykorzystaniem narzędzi wspomaganych sztuczną inteligencją (AI), w tym modeli językowych takich jak ChatGPT/Grok/Claude/Gemini. Całość treści została opracowana, zweryfikowana i zatwierdzona przez autora publikacji.